Integrasi Azure Entra ID ke Keycloak

Panduan mendapatkan Client ID & Client Secret dari Azure Entra ID dan menghubungkannya ke Keycloak

Panduan ini menjelaskan langkah-langkah untuk mendapatkan Client ID dan Client Secret dari Azure Entra ID, serta melakukan konfigurasi integrasi OpenID Connect (OIDC) ke Keycloack.

A. Masuk ke Azure Portal

-

Buka browser dan akses URL berikut : https://portal.azure.com

-

Login menggunakan akun Admin Azure

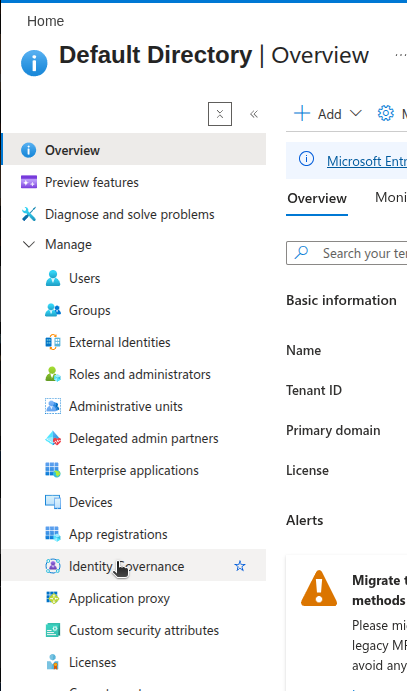

B. Masuk ke App Registrations

-

Klik menu Microsoft Entra ID

-

Klik App Registrations

-

Pilih aplikasi yang sudah dibuat (contoh:

Keycloak-SSO)

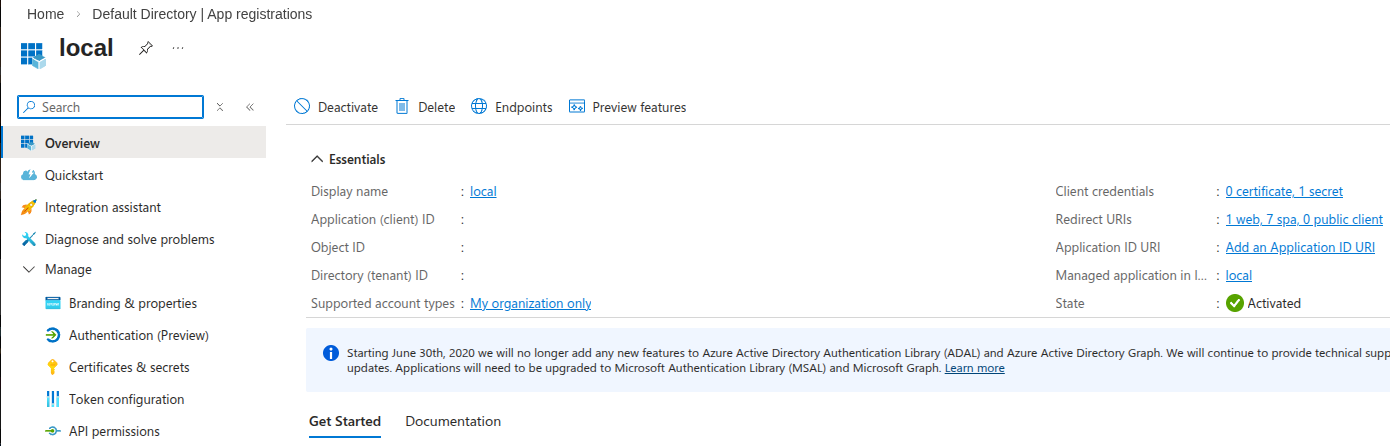

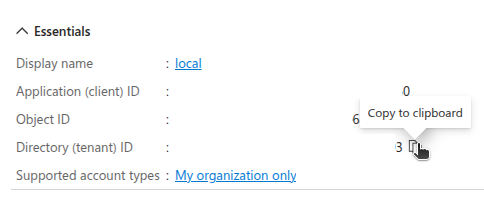

C. Mengambil Client ID (Application ID)

-

Masuk ke menu Overview pada aplikasi.

-

Copy nilai berikut:

- Application (client) ID --> digunakan sebagai Client ID

- (Opsional) Directory (tenant) ID --> digunakan untuk

{TENANT_ID}di URL Keycloak

📌 Catatan Penting

❌ Jangan gunakan Object ID

✅ Gunakan Application (client) ID

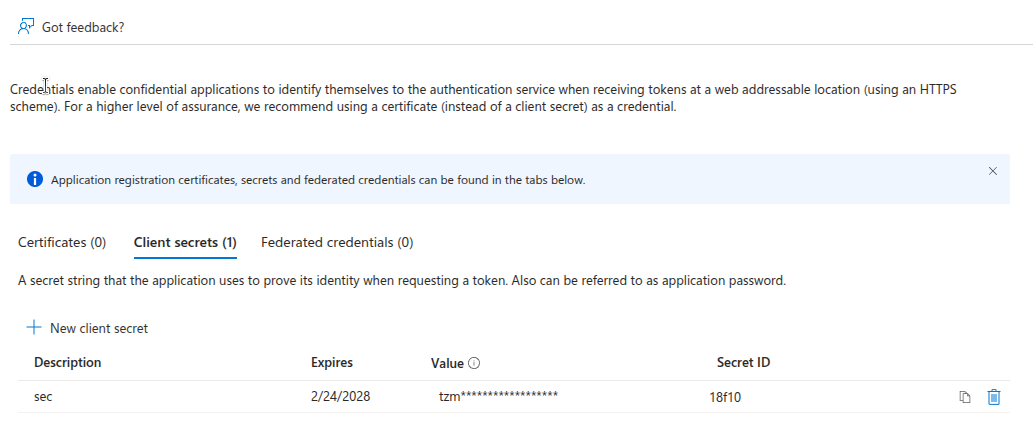

D. Membuat Client Secret

-

Pastikan Anda masih berada di aplikasi yang sama (

Keycloack-SSO) -

Masuk ke menu Certificates & Secrets

-

Pada bagian Client Secrets, klik New Client Secrets

-

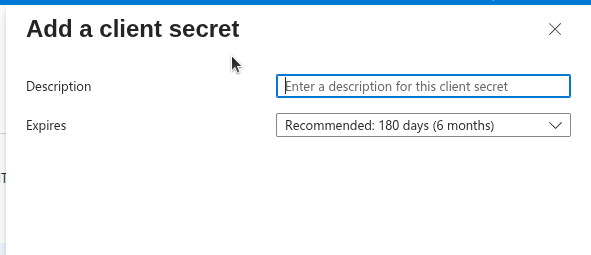

Isi data berikut:

- Description: contoh

keycloack-secret. - Exprires: Pilih sesuai kebutuhan (12 months/24 months)

- Description: contoh

-

Klik Add

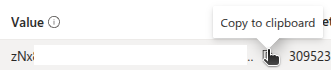

E. Copy Client Secret (VALUE!)

Setelah secret dibuat, Azure akan menampilkan:

-

Value --> Ini adalah Client Secret ✅

-

Secret ID --> Tidak digunakan ❌

⚠️ Penting:

- Copy Value segera.

- Jika halaman direfresh, Value tidak bisa dilihat kembali.

- Jika hilang, harus membuat secret baru.

F. Masukkan ke Keycloack

-

Login ke Keycloack Admin Console

-

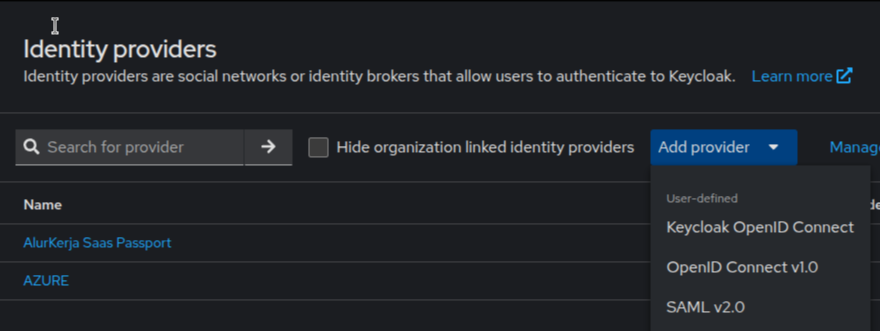

Masuk ke: Realm --> Identity Providers --> Azure (OIDC)

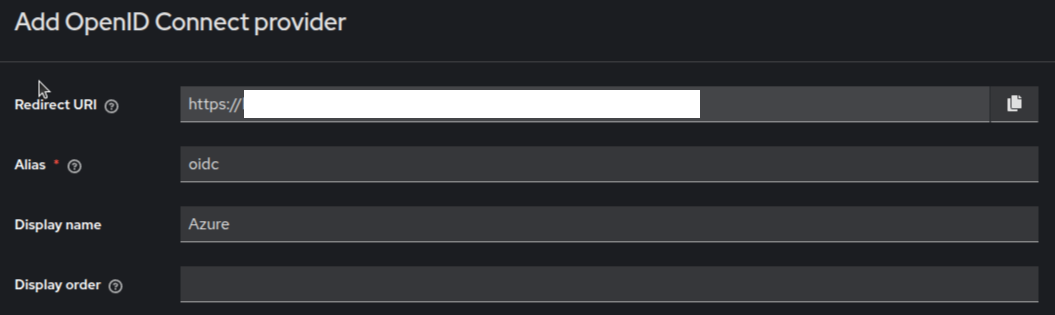

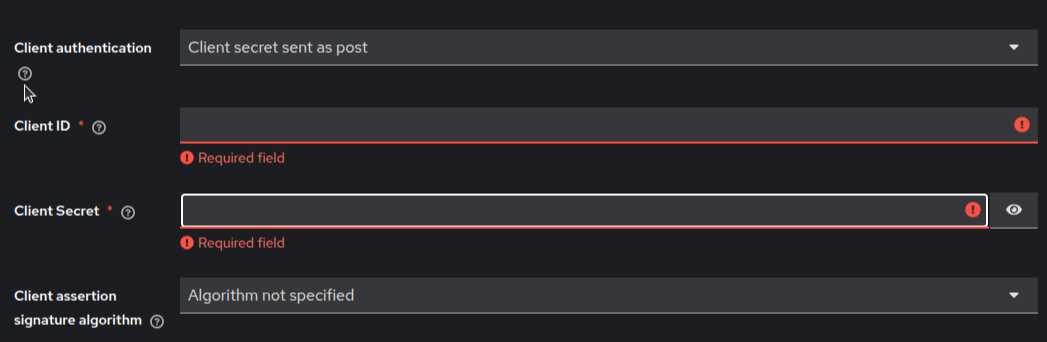

Isi konfigurasi berikut:

- Client ID = Application (client) ID dari Azure

- Client Secret = Value dari Client Secret Azure

- Client Authetication =

Client secret sent as post

G. Mengisi Informasi OpenID Connect Azure

-

Isilah bagian informasi OpenID

-

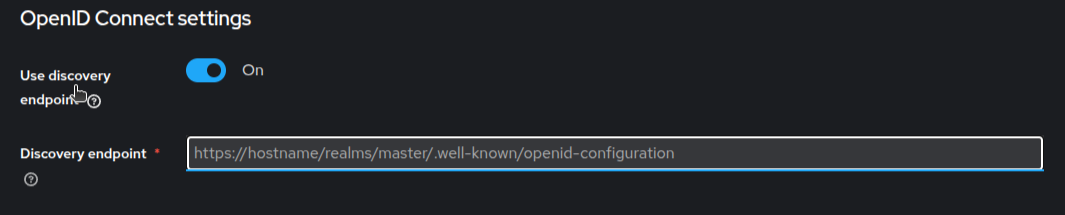

Isilah bagian informasi OpenID Connect Settings

-

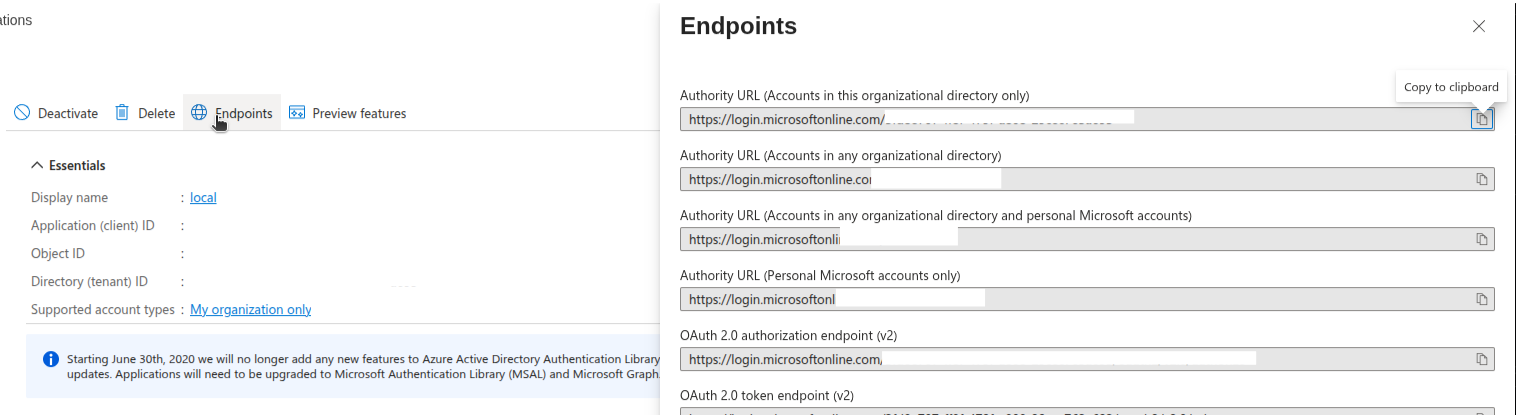

Pada bagian Discovery bisa di ambil dari data client > endpoints

-

Client ID Client Secret diambil dari data yang sudah di copy sebelumnya

-

Klik Save untuk menyimpan.

H. Penyesuaian Setelah Save

-

OpenID Connect Settings

- Kosongkan issuer

-

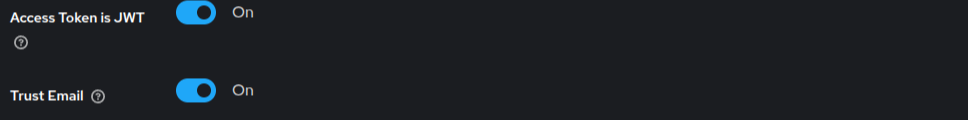

Advanced Settings

- Check Access Token is JWT dan Trust Email

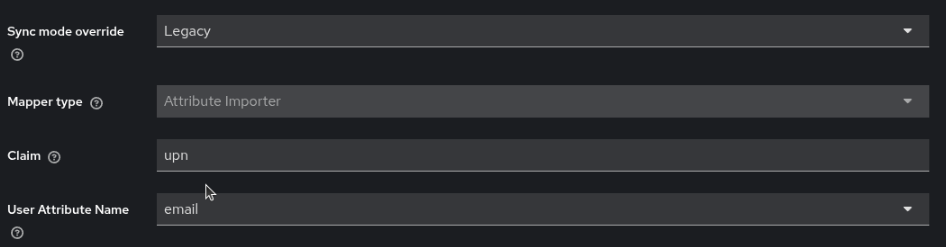

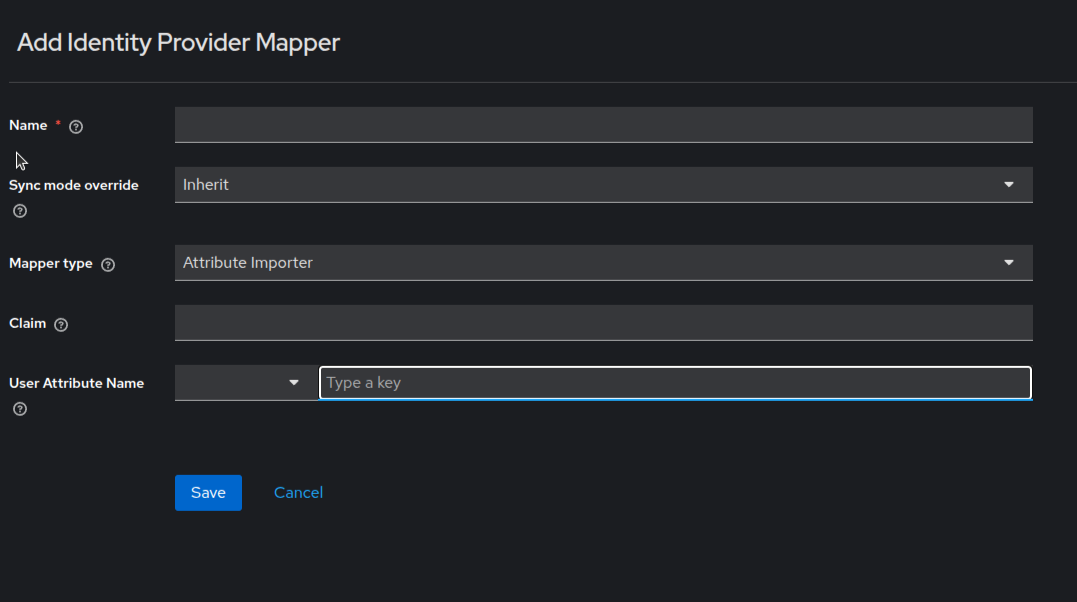

I. Menyesuaikan Mappers

- Buka tab Mappers

- Klik Add Mapper untuk menambah email mapper

Karena pada JWT dari Azure biasanya tidak mengirim claim email secara langsung, maka perlu dibuat mapper agar Keycloack bisa mengisi atribut email dari claim yang tersedia. - Pada halaman Add Identity Provider Mapper isilah konfigurasi berikut:

- Isi field mapper seperti berikut: